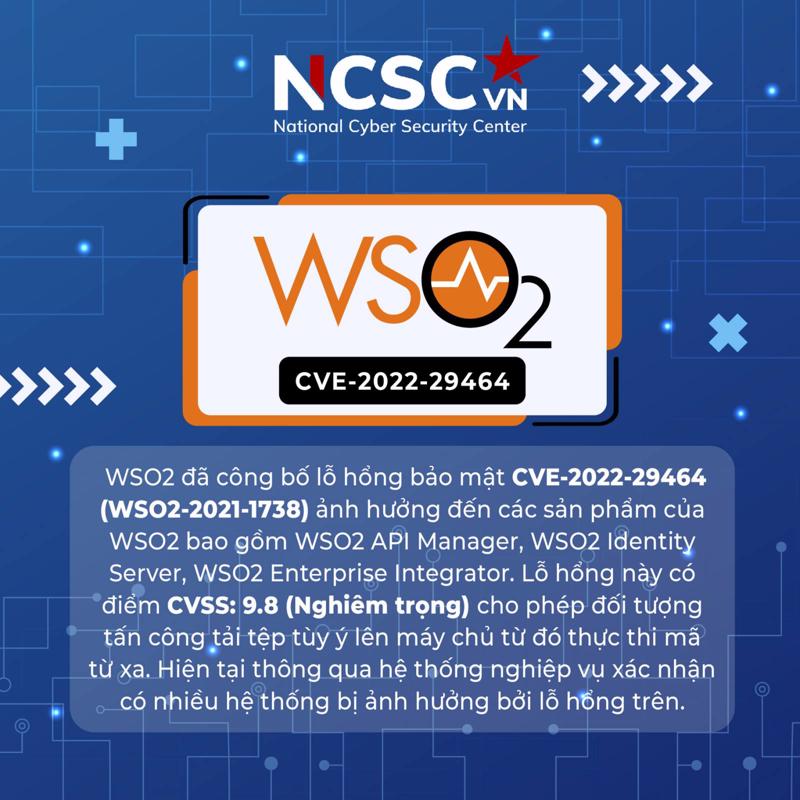

Ngày 1/4/2022, WSO2 đã công bố lỗ hổng bảo mật CVE-2022-29464 (WSO2-2021-1738) ảnh hưởng đến các sản phẩm của WSO2 bao gồm WSO2 API Manager, WSO2 Identity Server, WSO2 Enterprise Integrator. Lỗ hổng này có điểm CVSS: 9.8 (nghiêm trọng) cho phép đối tượng tấn công tải tệp tùy ý lên máy chủ từ đó thực thi mã từ xa.

WSO2 cung cấp các sản phẩm phần mềm mã nguồn mở thường được sử dụng nhiều trong các cơ quan tổ chức có hệ thống thông tin với quy mô lớn như một giải pháp chia sẻ dữ liệu tập trung. Vì vậy theo đánh giá sơ bộ của Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC, Cục An toàn thông tin) mức độ ảnh hưởng của lỗ hổng này rất lớn.

Nhằm đảm bảo an toàn thông tin cho hệ thống thông tin, NCSC khuyến nghị các cơ quan, tổ chức đơn vị kiểm tra, rà soát và xác minh hệ thống thông tin có sử dụng sản phẩm WSO2. Trong trường hợp bị ảnh hưởng, đơn vị cần nâng cấp lên phiên bản mới nhất hoặc thực hiện các biện pháp khắc phục thay thế nhằm giảm thiểu nguy cơ tấn công.

Ngoài ra, cần tăng cường giám sát và sẵn sàng phương án xử lý khi phát hiện có dấu hiệu bị khai thác, tấn công mạng; đồng thời thường xuyên theo dõi kênh cảnh báo của các cơ quan chức năng và các tổ chức lớn về an toàn thông tin để phát hiện kịp thời các nguy cơ tấn công mạng.

Trong trường hợp cần hỗ trợ, các tổ chức đơn vị có thể liên hệ Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC), điện thoại: 02432091616, thư điện tử: ncsc@ais.gov.vn.

Ngoài phần mềm nguồn mở WSO2, Microsoft cũng đã phát hành danh sách bản vá trong tháng Tư với 128 lỗ hổng bảo mật trong các sản phẩm của hãng. Trong bản phát hành lần này, đặc biệt đáng chú ý có 3 lỗ hổng bảo mật mức nghiêm trọng và 4 lỗ hổng mức cao. Cụ thể, các lỗ hổng bảo mật có mức ảnh hưởng nghiêm trọng gồm CVE-2022-26809, CVE-2022-24491 và CVE-2022-24497.

Trong số đó, lỗ hổng bảo mật CVE-2022-26809 tồn tại trong RPC Runtime Library, ảnh hưởng đến các máy dùng hệ điều hành Windows 7/8.1/10/11 và Windows Server 2008/2012/2016/2019/2022. Lỗ hổng này cho phép đối tượng tấn công thực thi mã từ xa với đặc quyền cao trên hệ thống bị ảnh hưởng.

Hai lỗ hổng bảo mật có mức ảnh hưởng nghiêm trọng khác là CVE-2022-24491 và CVE-2022-24497 tồn tại trong Windows Network File System, cho phép đối tượng tấn công thực thi mã từ xa với đặc quyền cao.

Các lỗ hổng bảo mật có mức ảnh hưởng cao được Cục An toàn thông tin cảnh báo tới các cơ quan, tổ chức, doanh nghiệp gồm: Lỗ hổng CVE-2022-26815 trong Windows DNS Server cho phép đối tượng tấn công thực thi mã từ xa; Lỗ hổng CVE-2022-26904 trong Windows User Profile Service cho phép đối tượng tấn công thực hiện tấn công nâng cao đặc quyền, đáng chú ý là lỗ hổng này đã có mã khai thác công khai trên Internet.

Lỗ hổng bảo mật CVE-2022-26919 trong Windows LDAP cho phép đối tượng tấn công thực thi mã từ xa; và lỗ hổng bảo mật CVE-2022-24521 trong Windows Common Log File System Driver cho phép đối tượng tấn công thực hiện tấn công nâng cao đặc quyền.

Theo thống kê, trong quý I/2022, Cục An toàn thông tin đã ghi nhận, cảnh báo và hướng dẫn xử lý 3.678 cuộc tấn công mạng gây ra sự cố vào các hệ thống thông tin tại Việt Nam, tăng 2,94% so với quý IV/2021. Trong đó, sự cố tấn công cài mã độc (Malware) vẫn nhiều hơn cả, với 2.727 sự cố. Số sự cố tấn công lừa đảo (Phishing) và tấn công thay đổi giao diện (Deface) vào các hệ thống thông tin tại Việt Nam trong quý I năm nay lần lượt là 576 và 375 sự cố. Số liệu thống kê cũng cho thấy trong quý I/2022, số lượng địa chỉ IP Việt Nam nằm trong các mạng botnet (mạng máy tính ma) là hơn 1,6 triệu địa chỉ, giảm 6,53% so với quý IV/2021.

Google translate

Google translate